Vous êtes plusieurs à nous l’avoir fait remarquer, le site de Free Mobile a fermé temporairement son système d’inscriptions peu après 12h40 ce jour. L’inaccessibilité aura été de courte durée, puisqu’elle aura duré en tout et pour tout à peine plus d’une demi-heure…

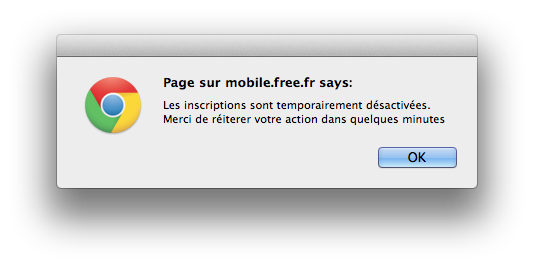

Lors d’un clic sur une des bannières d’inscription du site, ce dernier renvoyait un message invitant à revenir quelques minutes plus tard.

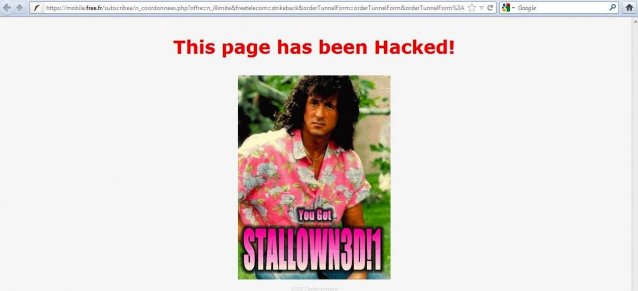

Cette mesure aurait en réalité permis aux développeurs de corriger une faille de type XSS (cross-site scripting) sur leur site, qui aurait été exploitée plus tôt dans la matinée. La page d’inscription aurait potentiellement pu être détournée, via des liens spécifiques y menant, un “exploit” revendiqué par un certain Atm0n3r ; c’est en tout cas ce qu’affirme Tom’s Guide, capture d’écran à l’appui.

À l’heure où nous écrivons ces lignes, tout semble rentré dans l’ordre et les inscriptions sont de nouveau accessibles.